Contents

Windows 環境における認証プロトコル

Windows 環境では以下 2つの認証プロトコルが主に利用されています。

・Kerberos認証

NTLM認証 と Kerberos認証 の違いについては説明を省きますが、ネットワークに流れる情報量が

少ない等の理由から、一般的に NTLM認証 よりも Kerberos認証 の方がセキュリティ強度が高いと考えられています。

※もちろん Kerberos 認証だから絶対安全というわけではなく、Pass the Ticket 等の攻撃が存在します。

また NTLM認証 そのものがセキュリティ的に弱いわけではなく、同じユーザ/パスワードを使いまわしている環境が多く、攻撃されたときに影響が大きくなりやすいという特徴を持っているものと思っています。

そのため通信時に上記2つの認証プロトコルの内、どちらのプロトコルが利用されたか知りたいといったケースが存在します。

今回はリモートデスクトップ接続時に利用された認証プロトコルが NTLM認証 と Kerberos認証 の内

どちらかを判断する方法について以下に記載します。

パケットトレースを確認してみる

Kerberos認証利用時には、リモデ接続元クライアントがドメインコントローラ(DC)に Kerberos 認証の通信を行っている様子が見受けられるが、

NTLM 認証時には RDP のパケットが暗号化されており、NTLM認証 の様子を確認することが困難です。

またリモートデスクトップ接続先は DC に認証要求を転送しますが、こちらもまた RPC で行われ、セキュアチャネルで暗号化されるため、確認が困難です。

結果として、リモートデスクトップ接続時に利用された認証がどちらなのかという点を判断するときにパケットトレースは微妙だな、、という感じでした。

イベントログを確認して認証プロトコルを判断する

“ファイル名を指定して実行” に eventvwr と入力し、イベントログを開きます。

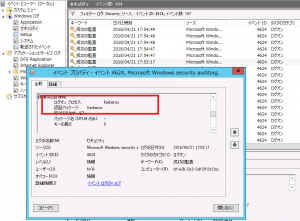

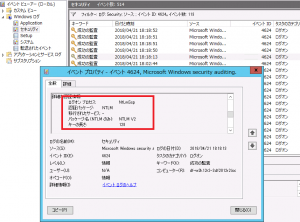

そして、ログオン時の認証プロトコルはセキュリティログに記載される ID:4624 のログオンイベントを確認することで判断可能です。

Kerberos認証の場合

NTLM認証の場合

こちらだと明確にどちらのプロトコルであるか確認することができました。

しかし、いつログオンしたかを覚えていないといけません。

お待ちかね!一目で認証プロトコルを判断する方法

もったいぶりましたが、一目でどちらの認証プロトコルが利用されているか確認する方法があります。

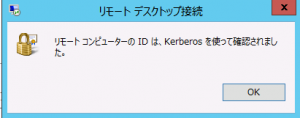

以下の写真を見比べてみてください。

Kerberos認証の場合

![]()

NTLM認証の場合

そうです!重要なのは鍵マークです!

そしてこの鍵マークをクリックすると、、、

Kerberos認証が利用されたとメッセージで知らせてくれるんですね。

なので、リモートデスクトップ時の認証プロトコルを一目で判断する方法としては

リモデの青いバーに鍵マークがあるかないかを確認していただくとよいと思います!

Comments